主页 > 华为手机如何下载imtoken钱包 > 比特币区块链中隐藏的Pony C&C服务器分析

比特币区块链中隐藏的Pony C&C服务器分析

介绍

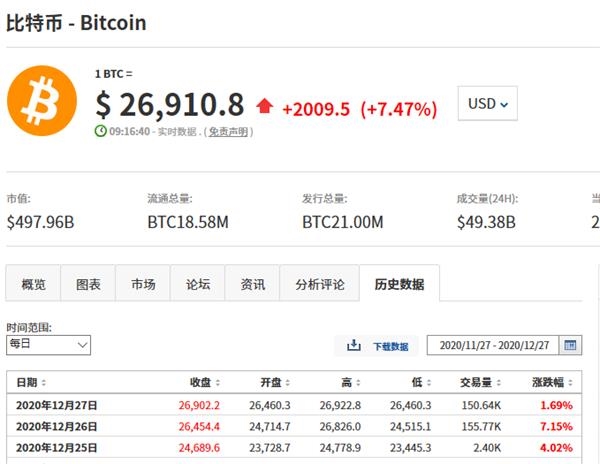

Redaman 是一种通过网络钓鱼活动传播的银行恶意软件,主要针对俄语用户。 该恶意软件于 2015 年首次出现,当时被称为 RTM 银行木马,2017 年至 2018 年间出现了新版本的 Redaman。2019 年 9 月,Check Point 安全研究人员发现了一个更新版本比特币在区块链中记录的是,该版本隐藏了一个小型 C&C 的 IP 地址比特币区块链中的服务器。

事实上,我们之前已经看到很多其他技术利用比特币区块链来隐藏他们的C&C服务器IP地址,但在本文中,我们将分析一种新型的隐藏技术——“Chaining”。

传染链

攻击者如何在比特币区块链中隐藏 C&C 服务器?

在这个真实的分析样本中,攻击者想要隐藏的IP地址是“185.203.116.47”。

为了达到这个目的,攻击者需要使用一个钱包地址:1BkeGqpo8M5KNVYXW3obmQt1R58zXAqLBQ

1. 攻击者需要将IP地址中的每一个八位字节从十进制转换为十六进制:

B9.CB.74.2F2、攻击者获得前两个八位字节,即B9和CB,然后将它们反向合并为:

B9.CB => CBB93. 接下来,攻击者将它们从十六进制转换回十进制:

CBB9 ==> 52153然后,攻击者需要执行第一笔交易操作,将 0.00052153 个比特币(约合 4 美元)转入目标钱包地址:

1BkeGqpo8M5KNVYXW3obmQt1R58zXAqLBQ4. 攻击者获得最后两个八位字节。 74和2F,然后将两者反向合并为:

74.2F => 2F74

5. 攻击者将它们从十六进制转换回十进制:

2F74==> 12148然后,攻击者需要进行第二次交易操作,将0.00012148个比特币(约合1美元)转入目标钱包地址:

1BkeGqpo8M5KNVYXW3obmQt1R58zXAqLBQ

Redaman恶意软件如何获取动态隐藏的C&C服务器IP地址?

Redaman会根据上面介绍的算法进行逆向计算,得到隐藏的IP地址。

1、Redaman会先发送GET请求,获取硬编码比特币钱包地址1BkeGqpo8M5KNVYXW3obmQt1R58zXAqLBQ的最近十笔交易记录,请求如下:

https://api.blockcypher.com/v1/btc/main/addrs/1BkeGqpo8M5KNVYXW3obmQt1R58zXAqLBQ?limit=10

2、攻击者将获得比特币钱包52153和12148的最后两条支付交易记录。

3. 将交易的十进制值转换为十六进制:

52153==>CBB9和12148==>2F744.将十六进制值拆分为高位字节和低位字节,修改字节顺序并转换回十进制:

B9==>185, CB==>203, 74==>116, 2F==>475.最后将这些值组合成隐藏的C&C服务器IP地址:

185.203.116.47

总结

在这篇文章中,我们描述了 Redaman 如何有效地隐藏比特币区块链中的动态 C&C 服务器 IP 地址。 与以前基于硬编码或静态编码 IP 地址设置 C&C 服务器的方法相比比特币在区块链中记录的是,这种技术更难检测和防御。

入侵威胁指标IoCC&C服务器地址

雷达曼样本

cf9c74ed67a4fbe89ab77643f3acbd98b14d5568

c098dc7c06e0da8f6e2551f262375713ba87ca05

3933f8309824a9127dde97b9c0f5459b06fd6c13

817bd8fff5b026ba74852955eb5f84244a92e098

51c7a774a0616b4611966d6d4f783c1164c9fa50

44b6627acd5b2c601443c55d2e44ae4298381720

d9fb2504008345af97b0e400706cdaa406476314

bbdce69acc6101c1f61748c91010c579625ef758

3f2b758122c0d180ccfba03b74b593854f2b0e86

9d7b264367320da38c94be1f940c663375d67a2a

比特币钱包地址

1BkeGqpo8M5KNVYXW3obmQt1R58zXAqLBQ

*参考来源:checkpoint,FB编辑Alpha_h4ck编译,转载请注明出处FreeBuf.COM